Как обезличить дамп трафика для дальнейшего анализа чужими специалистами?

Часто в проектах просишь заказчиков прислать файл с дампом трафика для его анализа и для понимания, что же у него происходит, и получаешь отказ. Так как он содержит корпоративную информацию. К ней ИТ-специалисты относят: порты, IP и MAC адреса, VLAN, туннели и особенно полезную нагрузку, которая может содержать персональные данные.

Я долго искал решение данного вопроса и, пообщавшись с коллегами из мира протоколов, в итоге остановился на программе — TraceWranler (www.tracewrangler.com), которую создал Джаспер Бонгерз — очень известный специалист и постоянный участник фестивалей пользователей и разработчиков SharkFest.

Интерфейс программы очень простой и не займет много времени для освоения и позволит выполнять следующие изменения с файлами:

- провести его полное обезличивание дампа трафика — т. е. убрать или заменить всю коммерческую информацию;

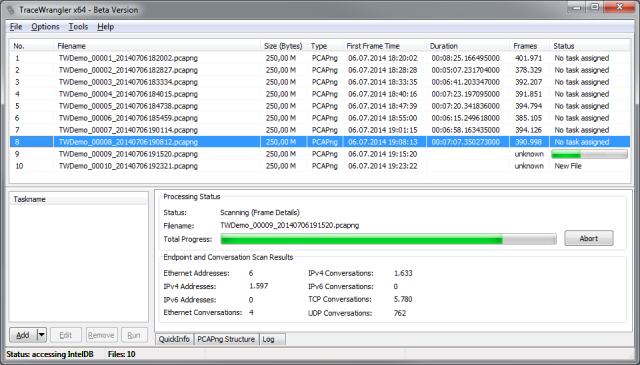

- быстро проанализировать несколько файлов (иногда и больших размеров) и вывести их в виде списка с возможностью различной сортировки по адресам, сеансам обмена, временам отклика и настройки фильтров, например, для решения следующей задачи;

- вырезать отдельный сеанс связи и внести его в один файл выдачи;

- вырезать из пакетов лишнюю информацию, например: MPLS метки, заголовки GRE, GTP, VLAN и т.д.

Поддерживаются форматы файлов – PCAP и PCAPng, который сейчас используется в сниффере Wireshark.

Приведем наглядный пример. У нас есть дамп трафика одной из компаний, где мы анализировали производительность CRM системы. Мы захватили трафик и далее решили убрать всю коммерческую информацию. Как это осуществить?

Вот порядок действий:

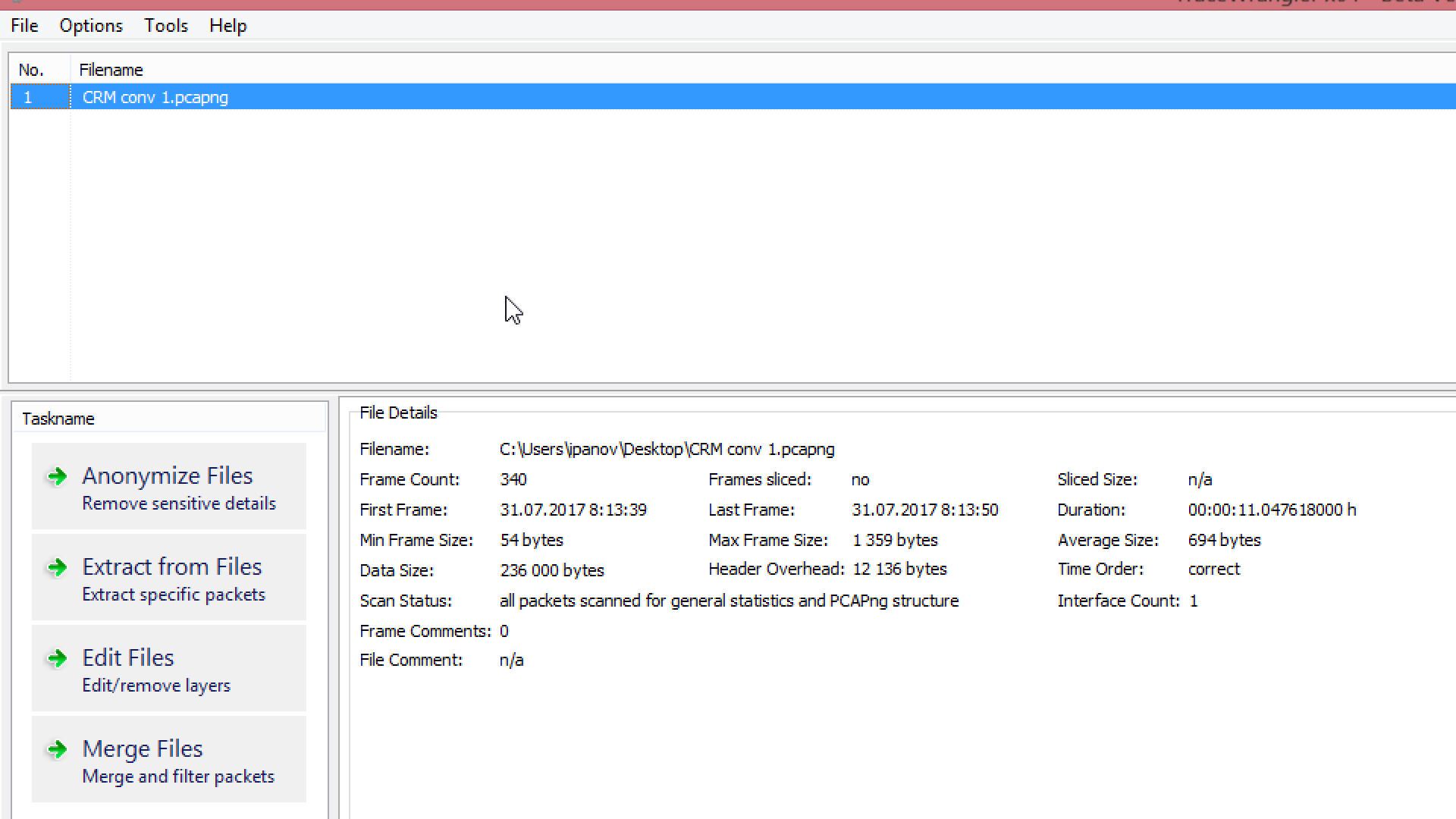

1. Загружаем файл с трафиком CRM conversation в программу:

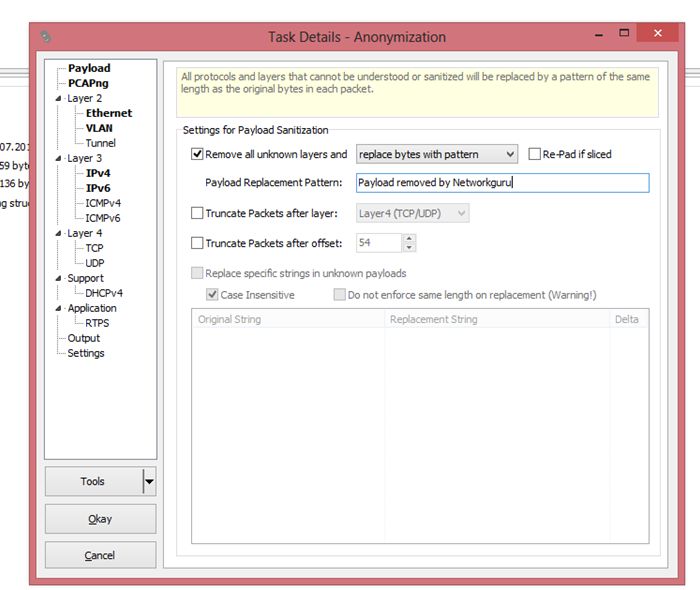

2. Нажимаем кнопку «Anonymize Files» и в настройках указываем поля, которые мы хотим удалить или заменить:

В данном случае мы отрежем полезную нагрузку и заменим ее словами, что она удалена, а также заменим IP адреса на фиктивные.

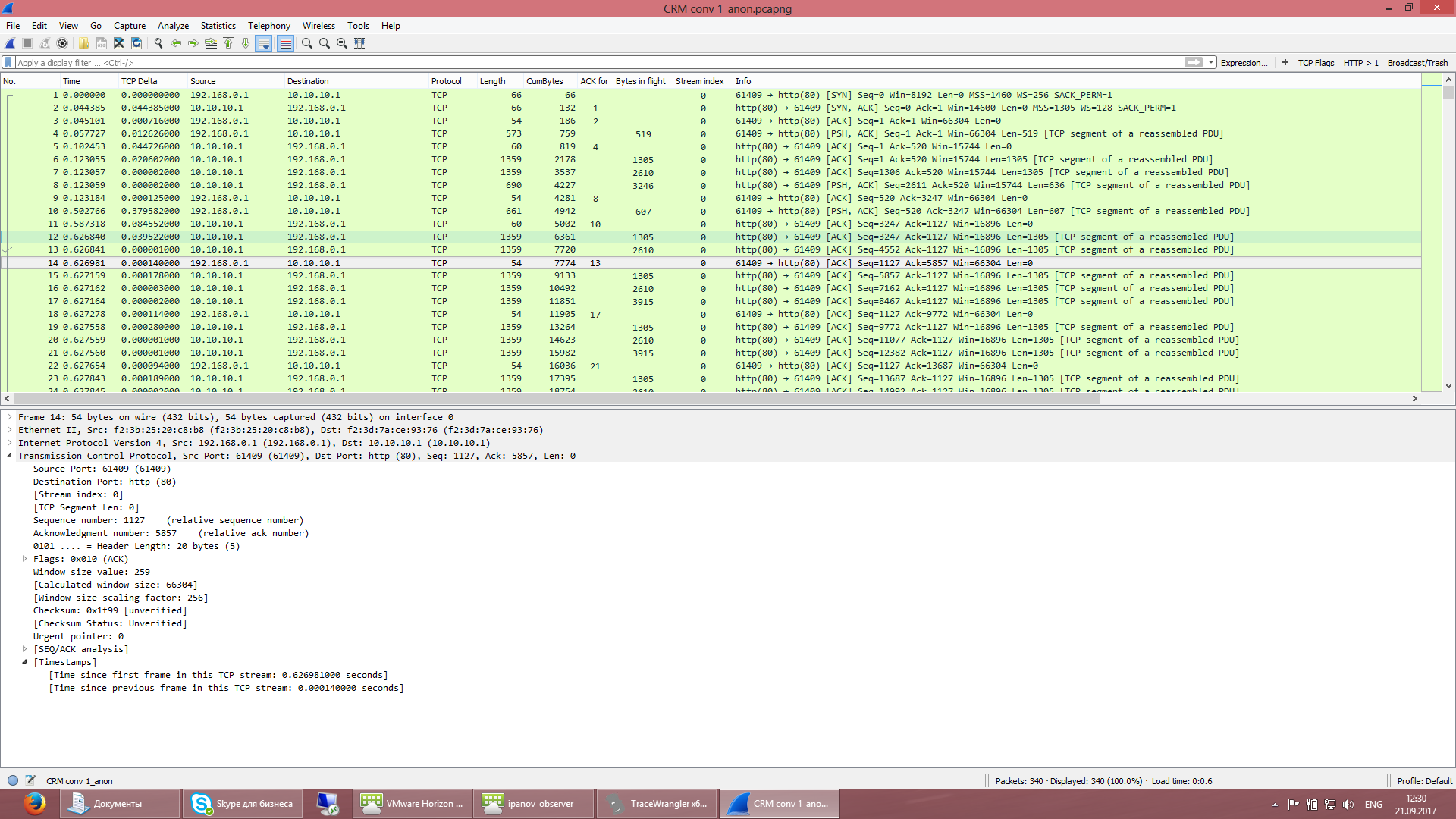

На выходе мы получаем файл с фейковыми IP адресами:

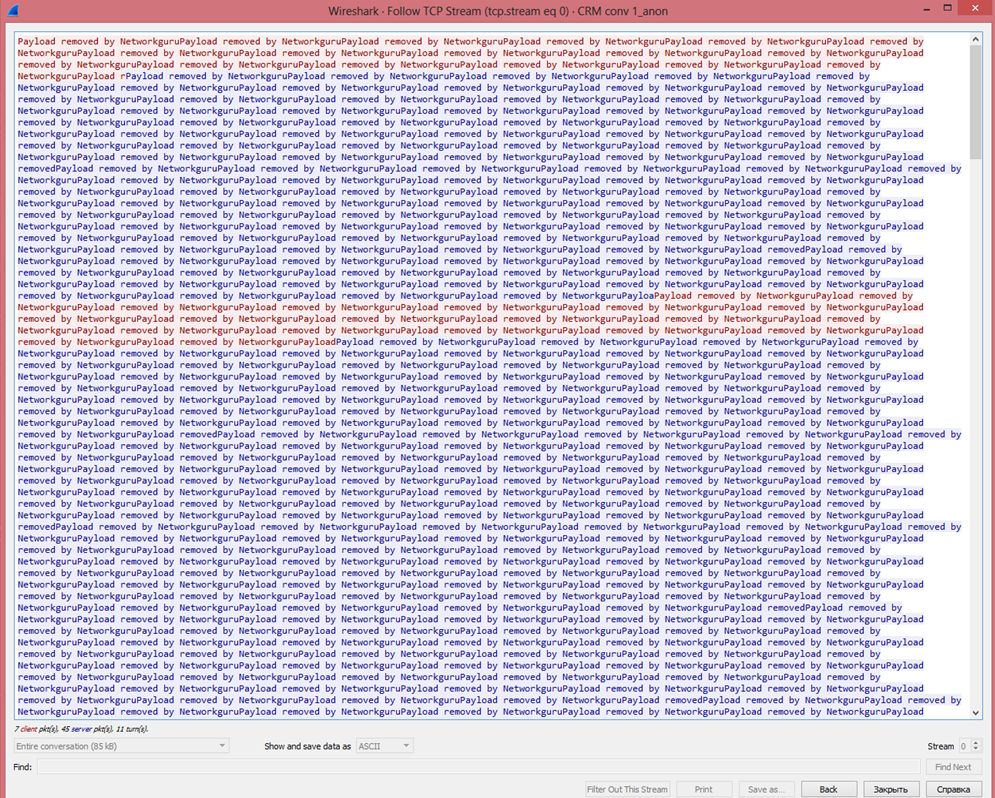

При этом все временные метки и порты останутся как в родном трафике. Зато при попытке посмотреть полезные данные, нажав «Follow TCP Stream», получаем:

Используя данную программу, мы можем спокойно передавать дамп с трафиком и не бояться за какую-либо утечку.

Удачной охоты за пакетами. Ведь они никогда не врут!

Всегда на связи, Игорь Панов.

Подписывайтесь на рассылку, делитесь нашими статьями в соцсетях и задавайте вопросы в комментариях!

См. также:

.jpg)

.jpg)

Авторизуйтесь для этого