Публичные доски в Trello: как логины, пароли, входы на сайты и другие данные оказались в открытом доступе!

История месячной давности об организациях, раскрывающих свои пароли и другие чувствительные конфиденциальные данные через совместные онлайн-площадки в Trello.com (веб-платформа для управления проектами) лишь слегка обозначила масштаб и серьезность проблемы. Более глубокий анализ позволил выявить большое количество правительственных агентств, маркетинговых фирм, организаций здравоохранения и компаний, занимающихся ИТ-поддержкой, которые публикуют учетные данные и прочую конфиденциальную информацию на «Публичных Досках» (Public Boards) в Trello. Эта и так общедоступная информация затем еще очень быстро индексируется основными поисковыми системами.

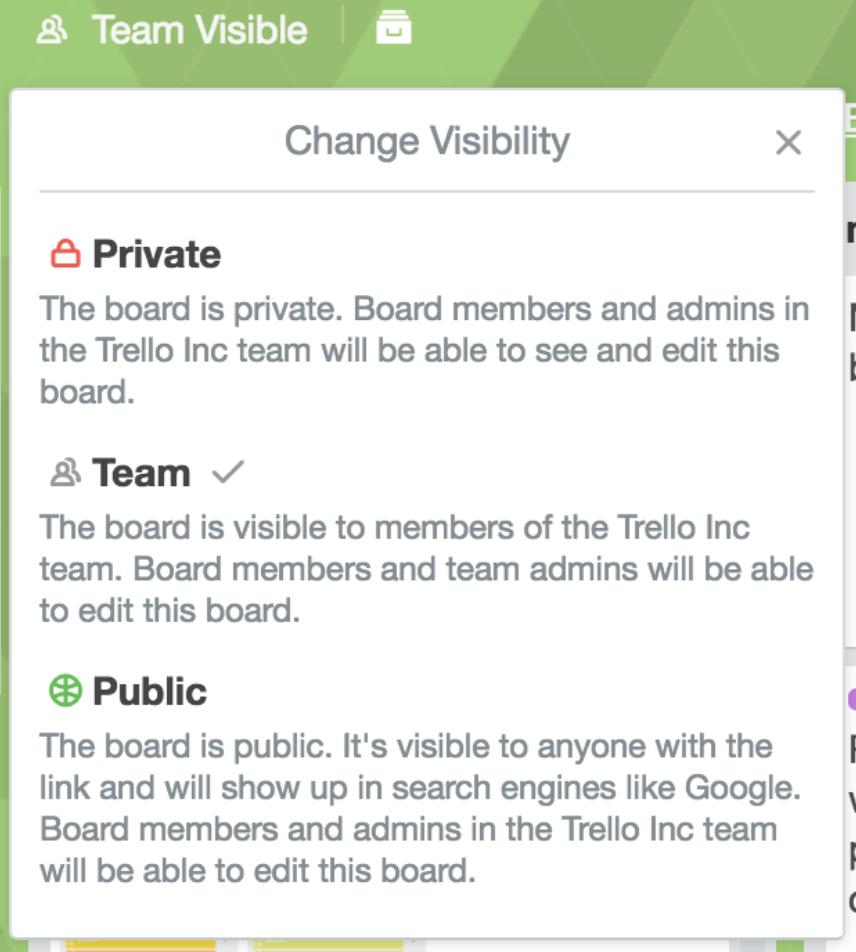

По умолчанию Доски в Trello, как для корпоративного, так и личного использования, имеют статус «Персональная Доска» (Private Board), где даже для просмотра содержимого требуется пароль для входа в личный аккаунт автора или приглашенного участника, либо же «Командная Доска» (Team-Visible Board), увидеть информацию, на которой смогут лишь одобренные члены команды для совместной работы.

Но индивидуальные пользователи имеют возможность вручную открыть доступ к «Персональным Доскам», которые могут содержать личную информацию или собственные данные компании-нанимателя. Как только это будет сделано, такая информация каталогизируется поисковыми машинами глобальных поисковых систем и становится доступна всем через веб-браузер.

Дэвид Шир (David Shear) — аналитик расположенной в Нью-Йорке компании Flashpoint, специализирующейся на анализе угроз (Threat Intelligence). Несколько недель в прошлом месяце Дэвид Шир посвятил исследованию масштабов, которые приобрела проблема всеобщей доступности незащищенных чувствительных данных в Trello. За это время он задокументировал сотни «Публичных Досок» в Trello, которые на всеобщее обозрения выставляли пароли и прочую конфиденциальную информацию. Сайт-блог KrebsOnSecurity.com сотрудничал с аналитиком компании Flashpoint, чтобы помочь ему задокументировать и донести информацию об этих досках руководству веб-платформы Trello.

Дэвид Шир признался, что он был поражен количеством компаний, продающим услуги по ИТ-поддержке, которые «сливают» на всеобщее обозрение в Trello не только собственные пароли, но и учетные данные для доступа к онлайн-управлению ИТ-ресурсами своих клиентов.

«Множество продавцов ИТ-услуг используют Trello для модернизации инфраструктуры, а также поиска и устранения неисправностей по запросам клиентов», — поведал Дэвид Шир. — «К примеру, мы нашли группу веб-разработчиков, которые выполнили серьезную работу для различных стоматологических клиник. Как мы узнали? Через их общедоступные «Публичные Доски» в Trello мы могли видеть всех, кто является их клиентами. Там также содержалась клиентская информация с именем пользователя и паролем для доступа к сайтам их клиентов. И это творят ИТ-компании».

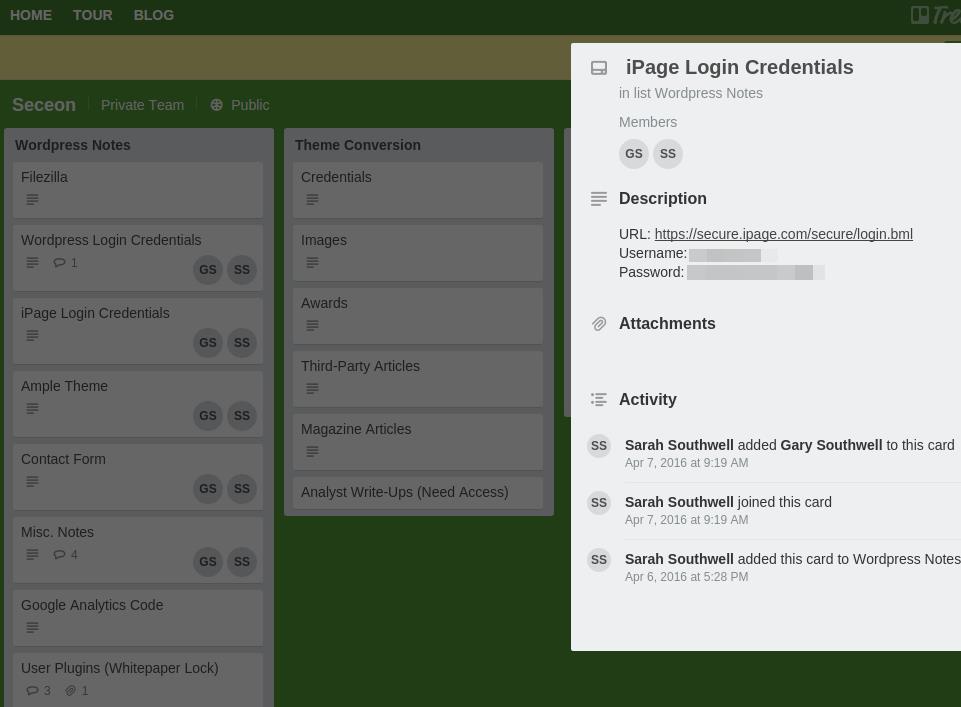

Но один особенно вопиющий промах допустил кто-то, кто работает на компанию Seceon (город Вестфорд, штат Массачусетс, США) — фирму, специализирующуюся на кибербезопасности, которая рекламирует свои возможности по обнаружению и остановке утечки данных в режиме реального времени. Но всего лишь несколько недель назад на общедоступных страницах Seceon в Trello присутствовала информация о многих именах пользователей и паролях, включая учетные данные для входа в корпоративный блог на WordPress и доменный хостинг на iPage.

Рисунок 1. Учетные данные, выставленные на всеобщее обозрение одним из сотрудников компании Seceon, специализирующейся на кибербезопасности.

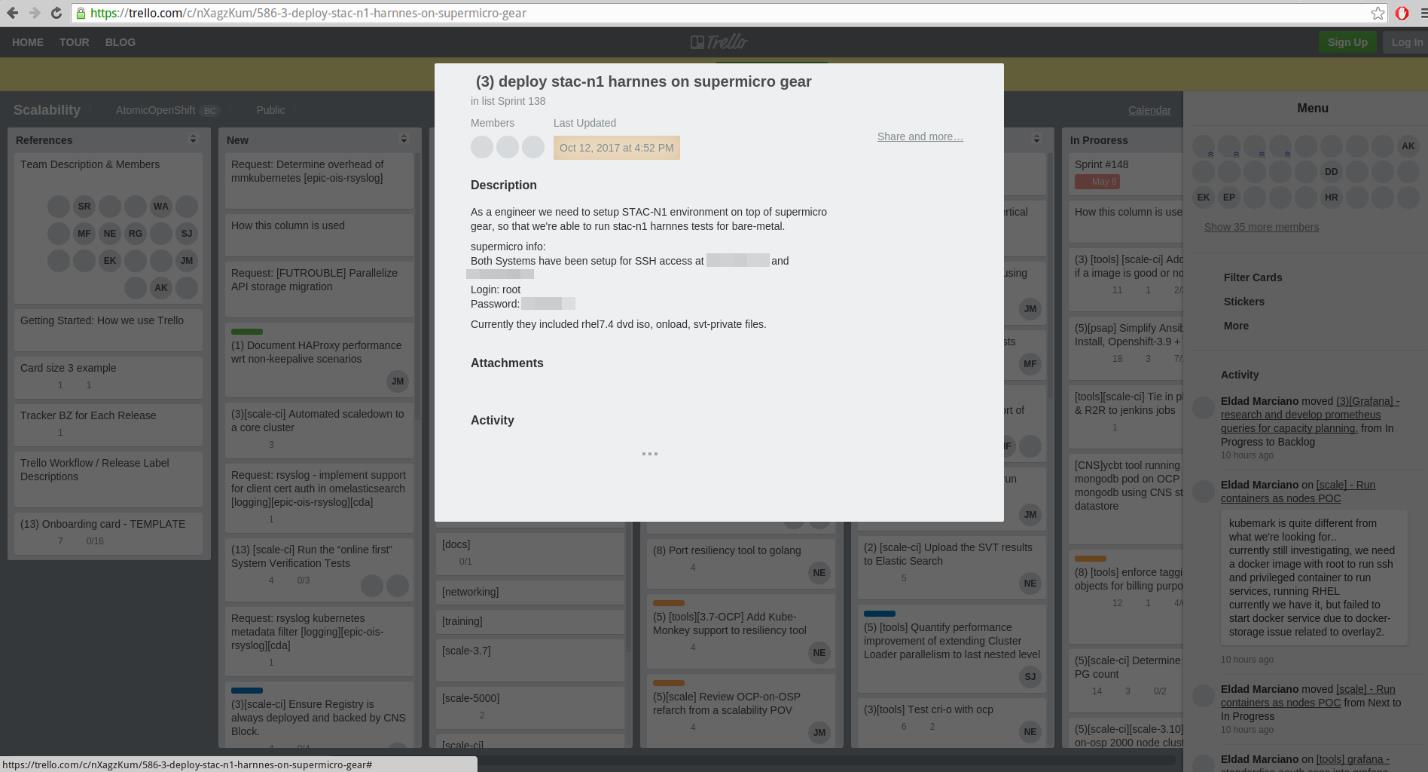

Дэвид Шир также обнаружил, что старший инженер-программист, работающий в октябре 2017 года над дистрибутивом операционной системы Linux компании Red Hat, разместил административные учетные данные для двух разных серверов, которые, по-видимому, использовались для тестирования новых сборок.

Рисунок 2. Учетные данные для административного доступа к серверам, размещенные на общедоступной веб-странице старшим инженер-программистом компании Red Hat.

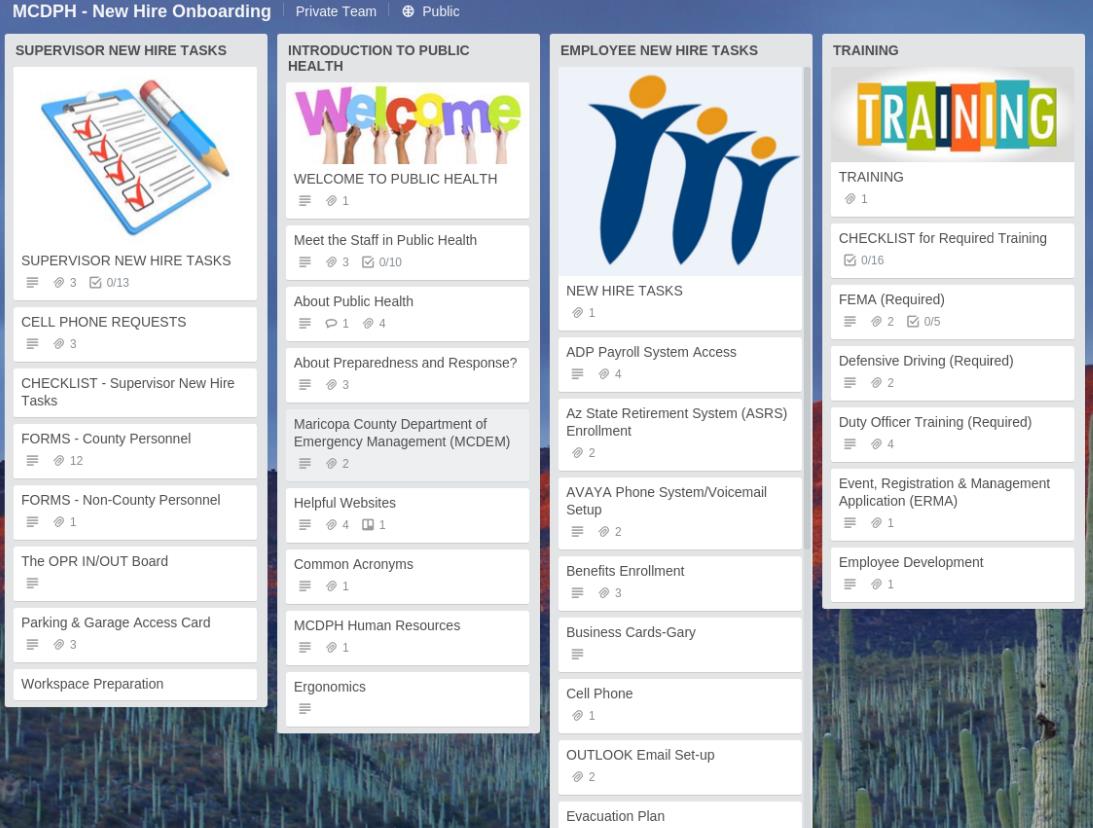

Департамент общественного здоровья округа Марикопа (Maricopa County Department of Public Health, MCDPH) в штате Аризона (США) использовал «Публичные Доски» в Trello для документального сопровождения множества внутренних ресурсов, которые обычно не покидают пределы корпоративных интрасетей, таких как эта доска (рисунок 3), которая содержит объединенную информацию для новых сотрудников (включая информацию о навигации по системе начисления заработной платы в MCDPH).

Рисунок 3. (Ныне не существующая) общедоступная страница в Trello, содержащая внутреннюю информацию Департамента общественного здравоохранения округа Марикопа.

Даже федеральные регуляторы здравоохранения в США допустили серьезные ошибки в отношении конфиденциальности при работе с Trello. Так, Дэвид Шир обнаружил общедоступную страницу Trello, относящуюся к HealthIT.gov — официальному веб-сайту Национального координатора по информационным технологиям в области здравоохранения, входящего в состав Департамента здравоохранения и социальных служб США (U.S. Department of Health and Human Services, HHS), — которая содержала учетные данные.

Многие маркетологи и риэлторы, по всей видимости, «научились» использовать «Публичные Доски» в Trello в качестве блокнотов для хранения своих личных паролей. В виде наглядного примера Дэвид Шир привел своего фаворита — публичную страницу в Trello, поддерживаемую автором, неким «Виртуальным ассистентом» («Virtual assistant»), который, как было сказано в описании, специализируется на оказании помощи риэлторам в поиске новых клиентов и потенциальных покупателей. По-видимому, эта особа повторно использовала свой пароль для учетной записи в Trello где-то еще (и/или, возможно, использовала для этого один из паролей, доступный на ее страничке в Trello), так как доска «Виртуального ассистента» содержала добавленную кем-то карточку «Вы взломаны», призывающую хозяина Доски сменить свой пароль и подход к его хранению.

Еще один риэлтор из города Остин (штат Техас, США), которая в том числе публиковала многочисленные пароли на своей «Публичной Доске» в Trello, в какой-то момент обнаружила свой профиль в Twitter взломанным. Так, ее страничка в социальной сети была обезображена гигантским фашистским флагом и прочей характерной фашисткой символикой. Не совсем ясно, как взломщики получили пароль к профилю, но, очень похоже на то, что эта конфиденциальная информация находилась в общем доступе на страничке Trello в течение какого-то времени.

Среди других субъектов, которые по неосторожности делились с миром паролями к своим персональным ресурсам через «Публичные Доски» в Trello, были: один из китайских административных органов управления авиацией; Международное общество борьбы со СПИДом (International AIDS Society, IAS); а также компания Analysis Mason, специализирующейся на технологическом консалтинге и аналитике, которая до недавнего времени держала на Trello открытыми всему миру свои учетные данные для доступа к аккаунту в Twitter.

Реакция команды Trello на задокументированный отчет о проведенном аналитическом исследовании, предоставленный Дэвидом Широм, привела к переводу в статус «Персональная» многих Досок, упомянутых в нем; другие Доски остались в статусе «Публичная», но конфиденциальная информация из них была убрана. Представители Trello также сообщили, что они работают с Google и другими поставщиками поисковых машин для глобальных поисковых систем, чтобы удалить все кэшированные копии уязвимых досок, на которых ранее была размещена в открытом доступе конфиденциальная информация.

«Мы предприняли множественные защитные меры, чтобы быть уверенными, что «Публичные Доски» создаются преднамеренно пользователями с полным осознанием последствий, к которым приведут их действия. Возле каждой настройки конфиденциальности присутствует четкое описание того, за что она отвечает. Кроме того, текущие сохраненные настройки видимости отображаются в верхней части каждой Доски», — поведал представитель Trello в ответ на запрос сайта-блога KrebsOnSecurity с просьбой прокомментировать данное исследование. — «Что касается индексации поисковыми машинами, то на данный момент мы отправляем исправленный код ответа HTTP в Google сразу после того, как статус Доски был изменен на «Персональная». Это автоматическое немедленное действие, которое происходит при внесении пользователями изменений. Но сейчас мы пытаемся понять, можем ли мы ускорить время, которое требуется Google, чтобы осознать, что некоторые URL-адреса перестали быть доступными».

Рисунок 4. Если для Доски в Trello выбран статус «Командная» (Team-Visible), это означает, что любые члены команды могут просматривать, присоединяться и редактировать карточки. Если Доска находится в статусе «Персональная» (Private), то только члены этой конкретной Доски могут увидеть ее. Если Доска «Публичная» (Public), то любой, кто зайдет по ссылке на эту Доску, сможет ее увидеть.

Между тем, аналитик компании Flashpoint Дэвид Шир считает, что команда веб-платформы Trello.com должна направить больше усилий на то, чтобы более активно находить открытые пользователями конфиденциальные данные. К примеру, программисты Trello могут разработать и запустить некоторый тип автоматизированного анализа, который будет производить поиск по определенным ключевым словам, таким как «пароль» («password»), и, если найденная страница будет доступной для публичного просмотра, отправлять автору этой Доски предупреждение об опасности нарушения конфиденциальности данных и совет о том, как сделать эту Доску «Персональной».

«В Trello легко могут сделать проверку при вводе информации пользователями на такие вещи как пароли, если они не собираются реализовывать проактивный поиск по своей сети для реализации этой функциональности», — подчеркнул Дэвид Шир. В ответ на это соучредитель Trello Майкл Прайор (Michael Pryor) заверил, что его компания благодарна за совет и рассмотрит его в ближайшее время.

«Мы смотрим на другие облачные приложения, соизмеримые с нами, и на то, как они сбалансировали важную возможность предоставления доступа к публичной информации с оказанием помощи людям в том, чтобы они при этом не совершили ошибку», — сообщил Майкл Прайор. — «Мы продолжим изучение этой темы и поиск потенциальных решений, и мы высоко ценим работу, проведенную вами для составления списка, которым вы с нами поделились».

Отметим также, что Дэвид Шир выразил сомнения в том, что проведенный им анализ даже приблизился к получению правильной оценки истинных масштабов угрозы, которой подвергаются чувствительные данные компаний и организаций по всему миру из-за неправильно сконфигурированных Досок в Trello. Он также добавил, что считает, что даже тогда, когда «Публичные Доски» в Trello не содержат паролей или финансовых данных, информация, которую на этих Досках публикуют бесчисленные компании, может быть успешно использована фишерами и киберпреступниками, которые нацелились на конкретные организации.

«Я не думаю, что данное исследование смогло раскрыть реальную глубину того, что, возможно, происходит», — рассказал Дэвид Шир. — «Я буду очень удивлен, если кто-то не попытается, по крайней мере, собрать букет из пользовательских паролей и файлов конфигурации из большого количества общедоступных сообщений в Trello для темных делишек плохих парней».

Подписывайтесь на рассылку, делитесь статьями в соцсетях и задавайте вопросы в комментариях!

Вечный параноик, Антон Кочуков.

См. также:

.jpg)

.jpg)

Авторизуйтесь для этого